Certificados HTTPS e SSL: Torne seu site seguro (e por que você deveria)

Móvel Privacidade Segurança Destaque / / March 17, 2020

Última atualização em

Independentemente do tipo de empresa ou serviço on-line em execução, você precisa garantir que os dados privados estejam protegidos com os certificados HTTPS e SSL. Aqui está o nosso guia completo.

Quando se trata de enviar informações pessoais pela Internet - sejam informações de contato, credenciais de login, informações da conta, informações de localização ou qualquer outra coisa que possa ser abusada - o público é, em geral, completamente paranóico sobre hackers e identidade ladrões. E com razão. O medo de que suas informações possam ser roubadas, adulteradas ou inapropriadas está longe de ser irracional. As manchetes sobre vazamentos e violações de segurança nas últimas décadas provam isso. Apesar desse medo, as pessoas continuam se conectando para realizar transações bancárias, compras, registro em diário, namoro, socialização e outros negócios pessoais e profissionais na web. E há uma pequena coisa que lhes dá confiança para fazer isso. Vou mostrar para você:

Embora nem todos entendam como funciona, esse pequeno cadeado na barra de endereço indica aos usuários da Web que eles têm uma conexão confiável com um site legítimo. Se os visitantes não virem isso na barra de endereços quando abrirem seu site, você não conseguirá - e não deve - obter os negócios deles.

Para obter o pequeno cadeado da barra de endereço do seu site, você precisa de um certificado SSL. Como você consegue um? Leia mais para descobrir.

Esboço do artigo:

- O que é SSL / TLS?

- Como usar HTTPS?

- O que é um certificado SSL e como faço para obter um?

- Guia de compra de certificados SSL

- Autoridade de Certificação

- Validação de domínio vs. Validação estendida

- SSL compartilhado vs. SSL privado

- Selos de Confiança

- Certificados SSL curinga

- Garantias

- Certificados SSL gratuitos e Certificados SSL autoassinados

- Instalando um certificado SSL

- Prós e contras de HTTPS

O que é SSL / TLS?

Na web, os dados são transferidos usando o Hypertext Transfer Protocol. É por isso que todos os URLs de páginas da web têm " http://” ou "https: // ”na frente deles.

Qual a diferença entre http e https? Esse pequeno S extra tem grandes implicações: Segurança.

Deixe-me explicar.

HTTP é a "linguagem" que seu computador e o servidor usam para conversar. Essa linguagem é universalmente entendida, o que é conveniente, mas também tem suas desvantagens. Quando os dados são transmitidos entre você e um servidor pela Internet, eles fazem algumas paradas ao longo do caminho antes de chegar ao seu destino final. Isso representa três grandes riscos:

Que alguém possa bisbilhotar na sua conversa (como uma escuta digital).

Que alguém possa personificar uma (ou ambas) das partes em cada extremidade.

Que alguém possa violar com as mensagens sendo transferidas.

Hackers e idiotas usam uma combinação dos itens acima para vários golpes e roubos, incluindo truques de phishing, ataques do tipo intermediário e boa publicidade à moda antiga. Ataques maliciosos podem ser tão simples quanto farejar credenciais do Facebook interceptando cookies não criptografados (espionagem), ou podem ser mais sofisticados. Por exemplo, você pode pensar que estava dizendo ao seu banco: "Transfira US $ 100 para o meu ISP", mas alguém no meio poderá alterar a mensagem para ler: $100todo o meu dinheiro para meu ISPPeggy na Sibéria”(Adulteração e representação de dados).

Então, esses são os problemas com o HTTP. Para resolver esses problemas, o HTTP pode ser colocado em camadas com um protocolo de segurança, resultando em HTTP Seguro (HTTPS). Geralmente, o S em HTTPS é fornecido pelo protocolo SSL (Secure Sockets Layer) ou pelo protocolo TLS (Transport Layer Security) mais recente. Quando implantado, o HTTPS oferece bidirecional criptografia (para evitar escutas), servidorautenticação (para evitar a representação) e autenticação de mensagem (para impedir a violação de dados).

Como usar HTTPS

Como um idioma falado, o HTTPS só funciona se ambas as partes optarem por falar. No lado do cliente, a opção de usar HTTPS pode ser feita digitando "https" na barra de endereços do navegador antes do URL (por exemplo, em vez de digitar http://www.facebook.com, tipo https://www.facebook.com) ou instalando uma extensão que força automaticamente o HTTPS, como o HTTPS Everywhere para Raposa de fogo e cromada. Quando o navegador da web estiver usando HTTPS, você verá um ícone de cadeado, barra verde do navegador, polegares para cima ou algum outro sinal tranquilizador de que sua conexão com o servidor é segura.

No entanto, para usar HTTPS, o servidor da web deve suportá-lo. Se você é um webmaster e deseja oferecer HTTPS aos visitantes da web, precisará de um certificado SSL ou TLS. Como você obtém um certificado SSL ou TLS? Continue lendo.

Leitura adicional: alguns aplicativos da web populares permitem escolher HTTPS nas configurações do usuário. Leia nossos artigos sobre Facebook, Gmaile Twitter.

O que é um certificado SSL e como faço para obter um?

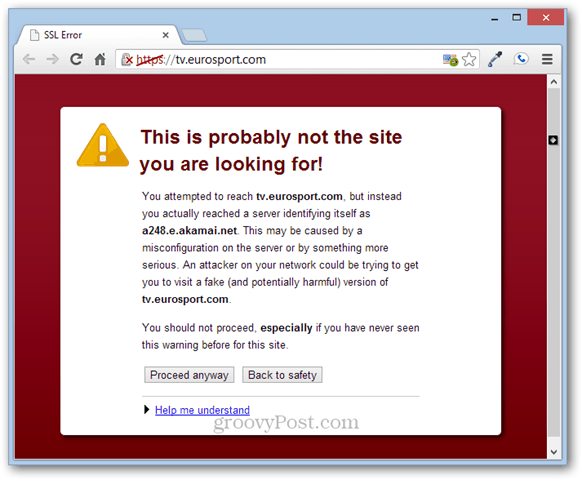

Para usar HTTPS, seu servidor web deve ter um certificado SSL ou TLS instalado. Um certificado SSL / TLS é como a identificação com foto do seu site. Quando um navegador usando HTTPS acessa sua página da web, ele executa um "handshake", durante o qual o computador cliente solicita o certificado SSL. O certificado SSL é então validado por uma autoridade de certificação confiável (CA), que verifica se o servidor é quem diz ser. Se tudo der certo, o visitante da Web recebe a marca de verificação verde tranquilizadora ou o ícone de cadeado. Se algo der errado, eles receberão um aviso no navegador da Web, informando que a identidade do servidor não pôde ser confirmada.

Comprando um certificado SSL

Quando se trata de instalar um certificado SSL no seu site, há uma infinidade de parâmetros para você decidir. Vamos analisar o mais importante:

Autoridade de Certificação

A autoridade de certificação (CA) é a empresa que emite seu certificado SSL e é a que validará seu certificado sempre que um visitante acessar seu site. Embora cada provedor de certificado SSL concorra com preços e recursos, a primeira coisa a considerar ao avaliar autoridades de certificação é se eles têm ou não certificados pré-instalados na Web mais popular navegadores. Se a autoridade de certificação que emite seu certificado SSL não estiver nessa lista, o usuário receberá um aviso de que o certificado de segurança do site não é confiável. Obviamente, isso não significa que seu site seja ilegítimo - apenas significa que sua autoridade de certificação ainda não está na lista. Isso é um problema porque a maioria dos usuários não se incomoda em ler o aviso ou pesquisar a CA não reconhecida. Eles provavelmente apenas clicam a distância.

Felizmente, a lista de CAs pré-instaladas nos principais navegadores é bastante considerável. Inclui alguns grandes nomes de marcas, bem como autoridades de certificação menos conhecidas e mais acessíveis. Os nomes das famílias incluem Verisign, Vai Papai, Comodo, Thawte, Geotrustee Confiar.

Você também pode procurar nas configurações do seu navegador para ver quais autoridades de certificação vêm pré-instaladas.

- No Chrome, vá para Configurações -> Mostrar configurações avançadas... -> Gerenciar certificados.

- Para o Firefox, selecione Opções -> Avançado -> Exibir certificados.

- Para o IE, Opções da Internet -> Conteúdo -> Certificados.

- Para o Safari, entre no Finder e escolha Ir -> Utilitários -> Acesso ao KeyChain e clique em Sistema.

Para referência rápida, consulte este tópico, que lista os certificados SSL aceitáveis para o Google Checkout.

Validação de domínio vs. Validação estendida

| Tempo típico de emissão | Custo | Barra de endereço | |

| Validação de Domínio |

Quase instantaneamente | Baixo | HTTPS normal (ícone de cadeado) |

| Validação da organização | Alguns dias | Meados | HTTPS normal (ícone de cadeado) |

| Validação estendida | Uma semana ou mais | Alto | Barra de endereço verde, informações de verificação de identificação da empresa |

Um certificado SSL tem como objetivo provar a identidade do site para o qual você está enviando informações. Para garantir que as pessoas não estejam usando certificados SSL falsos para domínios que não controlam por direito, A autoridade de certificação validará que a pessoa que solicita o certificado é realmente o proprietário do domínio nome. Normalmente, isso é feito por meio de uma rápida validação de e-mail ou telefonema, semelhante a quando um site envia um e-mail com um link de confirmação da conta. Isso é chamado de domínio validado Certificado SSL. O benefício disso é que ele permite que os certificados SSL sejam emitidos quase que imediatamente. Você provavelmente poderia obter um certificado SSL validado por domínio em menos tempo do que o necessário para ler esta postagem do blog. Com um certificado SSL validado por domínio, você obtém o cadeado e a capacidade de criptografar o tráfego do seu site.

As vantagens de um certificado SSL validado por domínio é que eles são rápidos, fáceis e baratos de obter. Essa também é sua desvantagem. Como você pode imaginar, é mais fácil enganar um sistema automatizado do que um sistema executado por seres humanos vivos. É como se um garoto do ensino médio entrasse no departamento de trânsito dizendo que ele era Barack Obama e queria obter uma identificação emitida pelo governo. a pessoa na mesa olhava para ele e ligava para os federais (ou para o maluco). Mas se fosse um robô trabalhando em um quiosque de identificação com foto, ele poderia ter alguma sorte. De maneira semelhante, os phishers podem obter "identificações falsas" para sites como Paypal, Amazon ou Facebook enganando os sistemas de validação de domínio. Em 2009, Dan Kaminsky publicou um exemplo de uma maneira de CAs fraudulentas para obter certificados que faria um site de phishing parecer uma conexão segura e legítima. Para um humano, esse golpe seria fácil de detectar. Mas a validação automatizada de domínio na época não possuía as verificações necessárias para evitar algo assim.

Em resposta às vulnerabilidades dos certificados SSL e SSL validados pelo domínio, o setor introduziu o Validação estendida certificado. Para obter um certificado EV SSL, sua empresa ou organização precisa passar por rigorosa verificação para garantir que está em conformidade com seu governo e controla por direito o domínio que você está aplicando para. Essas verificações, entre outras, exigem um elemento humano e, portanto, levam mais tempo e são mais caras.

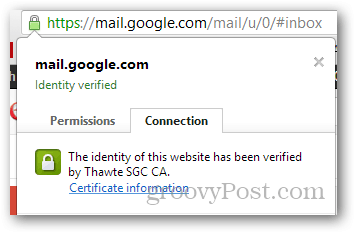

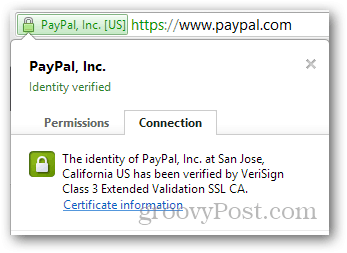

Em algumas indústrias, é necessário um certificado EV. Mas para outros, o benefício chega apenas ao que seus visitantes reconhecerão. Para os visitantes da web todos os dias, a diferença é sutil. Além do ícone de cadeado, a barra de endereço fica verde e exibe o nome da sua empresa. Se você clicar para obter mais informações, verá que a identidade da empresa foi verificada, não apenas o site.

Aqui está um exemplo de um site HTTPS normal:

E aqui está um exemplo de um site HTTPS com certificado EV:

Dependendo do seu setor, um certificado EV pode não valer a pena. Além disso, você deve ser um negócio ou organização para obter um. Embora as grandes empresas tendam a obter a certificação EV, você notará que a maioria dos sites HTTPS ainda ostenta o sabor não EV. Se for bom o suficiente para o Google, Facebook e Dropbox, talvez seja bom o suficiente para você.

Mais uma coisa: existe uma opção no meio da estrada chamada organização validada ou negócio validado certificação. Essa é uma avaliação mais completa do que a validação automatizada de domínio, mas não chega ao ponto de atender à indústria regulamentos para um certificado de Validação Estendida (observe como a Validação Estendida está em maiúscula e validação "não é?). Uma certificação validada por OV ou comercial custa mais e leva mais tempo, mas não fornece a barra de endereço verde e as informações verificadas da identidade da empresa. Francamente, não consigo pensar em um motivo para pagar por um certificado OV. Se você pode pensar em um, por favor me esclareça nos comentários.

SSL compartilhado vs. SSL privado

Alguns hosts da web oferecem um serviço SSL compartilhado, que geralmente é mais acessível que um SSL privado. Além do preço, o benefício de um SSL compartilhado é que você não precisa obter um endereço IP privado ou host dedicado. A desvantagem é que você não pode usar seu próprio nome de domínio. Em vez disso, a parte segura do seu site será algo como:

https://www.hostgator.com/~yourdomain/secure.php

Compare isso com um endereço SSL privado:

https://www.yourdomain.com/secure.php

Para sites voltados ao público, como sites de comércio eletrônico e sites de redes sociais, isso é obviamente uma chatice, pois parece que você foi redirecionado do site principal. Mas para áreas que geralmente não são vistas pelo público em geral, como as entranhas de um sistema de correio ou uma área de administrador, um SSL compartilhado pode ser um bom negócio.

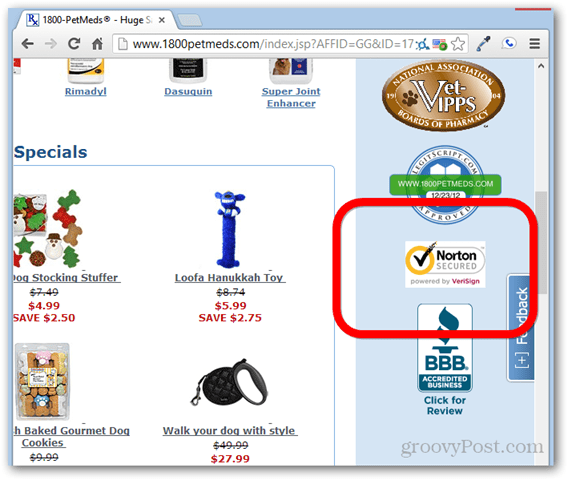

Selos de Confiança

Muitas autoridades de certificação permitem que você coloque um selo de confiança em sua página da web depois de se inscrever em um dos certificados. Isso fornece praticamente as mesmas informações que clicar no cadeado na janela do navegador, mas com maior visibilidade. A inclusão de um selo de confiança não é necessária, nem amplifica sua segurança, mas se oferece a seus visitantes a atenção de quem emitiu o certificado SSL, por todos os meios, jogue-o lá em cima.

Certificados SSL curinga

Um certificado SSL verifica a identidade de um domínio. Portanto, se você deseja ter HTTPS em vários subdomínios, por exemplo, groovypost.com, mail.groovypost.com e answers.groovypost.com- você precisaria comprar três certificados SSL diferentes. Em um determinado momento, um certificado SSL curinga se torna mais econômico. Ou seja, um certificado para cobrir um domínio e todos os subdomínios, ou seja, * .groovypost.com.

Garantias

Não importa o quão longa seja a boa reputação de uma empresa, existem vulnerabilidades. Até autoridades de certificação confiáveis podem ser direcionadas por hackers, como evidenciado pelo violação na VeriSign que não foi relatada em 2010. Além disso, o status de uma autoridade de certificação na lista confiável pode ser rapidamente revogado, como vimos com o DigiNotar snafu em 2011. Coisas acontecem.

Para amenizar qualquer desconforto com o potencial de tais atos aleatórios de deboche SSL, muitas autoridades de certificação agora oferecem garantias. A cobertura varia de alguns milhares de dólares a mais de um milhão de dólares e inclui perdas resultantes do uso incorreto do seu certificado ou de outros contratempos. Não tenho idéia se essas garantias realmente agregam valor ou não, ou se alguém já ganhou uma reivindicação com sucesso. Mas eles estão lá para sua consideração.

Certificados SSL gratuitos e Certificados SSL autoassinados

Existem dois tipos de certificados SSL gratuitos disponíveis. Um autoassinado, usado principalmente para testes particulares e Certos SSL voltados para o público, emitidos por uma Autoridade Certificat válida. A boa notícia é que, em 2018, existem algumas opções para obter certificados SSL 100% gratuitos e válidos por 90 dias de ambos SSL de graça ou Vamos criptografar. O SSL for Free é principalmente uma GUI da API Let Criptografar. A vantagem do site SSL for Free é simples de usar, pois possui uma boa interface gráfica. Vamos criptografar, no entanto, é bom, pois você pode automatizar totalmente a solicitação de certificados SSL deles. Ideal se você precisar de certificados SSL para vários sites / servidores.

Um certificado SSL autoassinado é gratuito para sempre. Com um certificado autoassinado, você é sua própria CA. No entanto, como você não está entre as CAs confiáveis incorporadas nos navegadores da Web, os visitantes receberão um aviso de que a autoridade não é reconhecida pelo sistema operacional. Como tal, não há realmente garantia de que você é quem diz ser (é como emitir um documento de identidade com foto e tentar passá-lo na loja de bebidas). O benefício de um certificado SSL autoassinado, no entanto, é que ele habilita a criptografia para o tráfego da Web. Pode ser bom para uso interno, onde você pode solicitar que sua equipe inclua sua organização como uma CA confiável para se livrar da mensagem de aviso e trabalhar em uma conexão segura pela Internet.

Para obter instruções sobre como configurar um certificado SSL autoassinado, consulte a documentação para OpenSSL. (Ou, se houver demanda suficiente, escreverei um tutorial.)

Instalando um certificado SSL

Depois de adquirir seu certificado SSL, você precisará instalá-lo em seu site. Um bom host oferecerá isso para você. Alguns até chegam a comprá-lo para você. Muitas vezes, esse é o melhor caminho a seguir, pois simplifica o faturamento e garante que seja configurado corretamente para o servidor da web.

Ainda assim, você sempre tem a opção de instalar um certificado SSL que comprou por conta própria. Se você fizer isso, poderá começar a consultar a base de conhecimento do seu host ou a abrir um ticket de suporte técnico. Eles direcionam você para as melhores instruções para instalar seu certificado SSL. Você também deve consultar as instruções fornecidas pela CA. Isso lhe dará uma orientação melhor do que qualquer conselho genérico que eu possa lhe dar aqui.

Você também pode verificar as seguintes instruções para instalar um certificado SSL:

- Instale um certificado SSL e configure o domínio no cPanel

- Como implementar o SSL no IIS (Windows Server)

- Criptografia Apache SSL / TLS

Todas essas instruções envolverão a criação de uma solicitação de assinatura de certificado SSL (CSR). Na verdade, você precisará de um CSR apenas para obter um certificado SSL emitido. Novamente, seu host pode ajudá-lo com isso. Para informações DIY específicas sobre a criação de um CSR, consulte este artigo em DigiCert.

Prós e contras do HTTPS

Já estabelecemos firmemente os profissionais do HTTPS: segurança, segurança. Isso não apenas reduz o risco de uma violação de dados, como também gera confiança e agrega reputação ao seu site. Os clientes mais experientes podem nem se preocupar em se inscrever se virem um " http://” na página de login.

Existem, no entanto, alguns contras no HTTPS. Dada a necessidade de HTTPS para certos tipos de sites, faz mais sentido pensar neles como "contrasiderações ”ao invés de negativos.

- HTTPS custa dinheiro. Para iniciantes, há o custo de comprar e renovar seu certificado SSL para garantir a validade ano a ano. Mas também existem certos "requisitos de sistema" para HTTPS, como um endereço IP dedicado ou um plano de hospedagem dedicado, que podem ser mais caros do que um pacote de hospedagem compartilhada.

- HTTPS pode diminuir a resposta do servidor. Há dois problemas relacionados ao SSL / TLS que podem diminuir a velocidade de carregamento da página. Primeiro, para começar a se comunicar com seu site pela primeira vez, o navegador do usuário deve ir através do processo de handshake, que retorna ao site da autoridade de certificação para verificar a certificado. Se o servidor da web da CA estiver lento, haverá um atraso no carregamento da sua página. Isso está muito além do seu controle. Em segundo lugar, o HTTPS usa criptografia, o que requer mais poder de processamento. Isso pode ser resolvido otimizando seu conteúdo para largura de banda e atualizando o hardware no seu servidor. CloudFare tem um bom post sobre como e por que o SSL pode desacelerar seu site.

- HTTPS pode afetar os esforços de SEO Quando você faz a transição de HTTP para HTTPS; você está mudando para um novo site. Por exemplo, https://www.groovypost.com não seria o mesmo que http://www.groovypost.com. É importante garantir que você redirecionou seus links antigos e escreveu as regras apropriadas sob o capô do servidor para evitar a perda de qualquer suco precioso de link.

- Conteúdo misto pode lançar uma bandeira amarela. Para alguns navegadores, se você tem a parte principal de uma página da Web carregada a partir de HTTPS, mas imagens e outros elementos (como folhas de estilo ou scripts) carregados a partir de uma URL HTTP; um pop-up pode aparecer avisando que a página inclui informações não seguras conteúdo. É claro, ter alguns conteúdo seguro é melhor do que não ter nenhum, mesmo que o último não resulte em um pop-up. Ainda assim, pode valer a pena garantir que você não tenha nenhum "conteúdo misto" em suas páginas.

- Às vezes, é mais fácil obter um processador de pagamento de terceiros. Não há vergonha em permitir que o Google Checkout, Paypal ou Checkout by Amazon gerencie seus pagamentos. Se tudo isso parecer muito complicado, você pode permitir que seus clientes troquem informações de pagamento no site seguro do Paypal ou no site seguro do Google e evite os problemas.

Você tem outras perguntas ou comentários sobre certificados HTTPS e SSL / TLS? Deixe-me ouvir nos comentários.